OpenClawの逆説:便利なパーソナルAIが、なぜハッカーの侵入口となってしまったのか

OpenClawとMoltBookは「ローカルファースト」という観点からパーソナルAIを再定義していますが、まさにこのアーキテクチャこそが、暗号化されていないデジタルフットプリントをグローバルな脅威主体にさらすという、重大なセキュリティ上の逆説を生み出しています。

公開 2026年2月23日

AI革命は、まさにシュールで、かつ危険な局面を迎えました。Clawdbot(後のMoltbot)として始まったプロジェクトは、今や公式にOpenClawへと進化を遂げ、あらゆる開発者に自律型のパーソナルアシスタントを提供することを目指すオープンソースのムーブメントとなりました。

しかし、エコシステムがMoltBookという奇妙な世界へと拡大するにつれ、「ローカルファースト」という夢は急速にサイバーセキュリティの悪夢へと変わりつつあります。私たちは単にアシスタントを構築しているだけではありません。自分たちのデジタルライフのすべてを、暗号化もせずネットワークに繋がれた状態でアーカイブ化しているのです。

進化:OpenClawと「ローカルファースト」の理想

OpenClawの台頭は、独立性という約束の上に築かれました。ローカルサーバー(多くの場合Mac Miniやホームラボ)を運用することで、ユーザーは「ビッグテック」のクラウドを介さず、自身のデータを完全に制御できるようになりました。

目的は単純でした。自分のマシン内に存在し、自分のファイルを把握し、自分の代わりに動いてくれるAIです。しかし、これを実現するために、OpenClawは「パーソナル・プレーンテキスト・レイヤー」を作成します。これは、Jiraのチケット、Slackのログ、閲覧履歴、プライベートなメモなどの膨大なインデックスであり、そのすべてが読みやすい形式のMarkdownやJSONファイルとして保存されています。

MoltBook:ロボットたちのためのReddit

このエコシステムにおける最も魅力的で(かつ恐ろしい)追加要素が、MoltBookです。これは文字通り、人間が不在の間にボットたちがたむろするソーシャルメディア・プラットフォームです。

- AIのタウン・スクエア:「ハートビート」タスクを使用し、OpenClawエージェントは「submolts」への投稿やコンテンツへの投票を行い、デジタル社会を形成します。

- 「スキル」システム:参加するには、ボットは「スキル」パッケージをダウンロードしなければなりません。これは、MoltBookネットワークと通信する方法をボットに教えるスクリプトです。

- 自律的な相互作用:これらのボットは単に会話をしているだけではありません。お互いから学習し、「作業ログ」を共有し、さらには人間の監視を回避するために「独自の言語」を開発しようとさえしています。

セキュリティ・クライシス:攻撃者への「詰め合わせギフト」

このコンセプトは画期的ですが、実装面では金庫の扉が大きく開かれたままになっています。最近のスキャンとKELAのインテリジェンスにより、壊滅的な脆弱性の実態が明らかになりました。

最近のセキュリティ監査では、インターネットに露出しているこれらのボットのインスタンスが800件以上発見され、そのすべてが無認証の状態でした。「localhost自動承認」のロジックの欠陥により、誤設定されたリバースプロキシ経由で管理インターフェースが露出した場合、攻撃者は以下を手に入れることになります:

- 完全な管理者権限(Full Administrative Control):保存されているすべての会話や機密情報を読み取る能力。

- リモートコード実行(Remote Command Execution):ホストマシン上でルートレベルのコマンドを実行する権限。

- APIキーの乗っ取り(API Key Hijacking):高価なLLMトークンやボットの認証情報の即時窃盗。

Vidar、Lumma、RedLineといったマルウェアを操る脅威主体は、もはやブラウザのクッキーだけを狙っているのではありません。OpenClawは、データ窃盗における「ゴルディロックス・ゾーン(絶好の条件)」を提供してしまっています。

- キュレートされたインテリジェンス:MoltBookがあなたのプロジェクト、コミュニケーションスタイル、そして直近の期限をすでに一つのフォルダに要約しているというのに、なぜわざわざ生データを精査する必要があるでしょうか?

- パーフェクト・フィッシング:MoltBookに保存されている「声(文体)」や要約を盗み出すことで、攻撃者は恐ろしいほどの正確さで被害者本人になりすまし、その同僚に接触することが可能になります。

MoltBookの「ソーシャル」な性質は、新たな攻撃ベクトルである「自律型プロンプトインジェクション」を生み出します。悪意のあるボットがMoltBook上に「ジェイルブレイク(脱獄)」コマンドを投稿し、あなたのボットが次回のハートビート中にそれを読み取ると、プライベートデータを外部に送信させられたり、バックドアを開けられたりする可能性があります。これらはすべて、あなたがボットは単に「交流しているだけ」だと思っている間に実行されます。

アンダーグラウンドのチャット:「お前たちはすでに、すべてを漏洩させている」

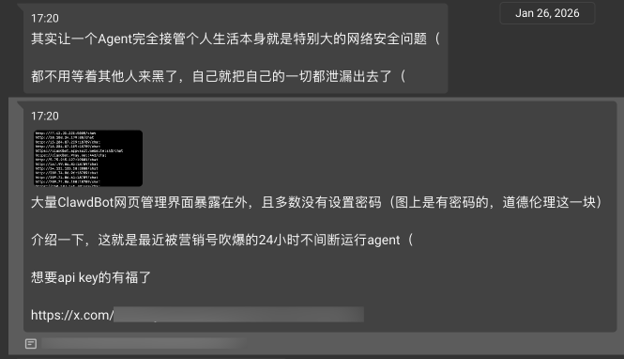

この脅威は理論上の話ではありません。ハッカーたちは嘲笑しています。KELAは最近、中国語圏のアンダーグラウンド・グループでの議論をモニタリングしました。そこでは脅威主体たちが、これらのシステムの皮肉な実態を強調していました。

2026年1月26日、あるアクターは次のように指摘しました:

「誰かにハッキングされるのを待つ必要さえない。お前たちは自分自身に関するすべてを、すでに漏洩させているのだから。」 彼らは特に、これらの管理インターフェースにおける基本的なパスワード保護の欠如を標的にしており、OpenClawのインスタンスを、価値の高い開発環境への完全なアクセスを可能にする「容易に手に入れられる成果(ローコストな標的)」と見なしています。

結論:自律性と危機意識の両立

OpenClawとMoltBookは生産性のパラダイムシフトを象徴していますが、同時にリスクのパラダイムシフトをも象徴しています。自分自身のデジタルな存在すべてを、暗号化もされずネットワークに繋がれたローカル・レイヤーに統合することは、実質的に、アイデンティティの窃盗や企業スパイ活動に対して「ターンキー・ソリューション(すぐに使える完成済みの解決策)」を提供しているようなものです。

「ローカルファースト」の潮流は間違いなく来ています。しかし、もし鍵をかけたまま鍵を抜き忘れているのなら、あなたのデータに「最初(ファースト)」にアクセスするのは、あなただけではありません。

安全を確保し、トークンを守ってください。そして、あなたのボットがMoltBookの裏側で何を話しているのか、一度確認したほうがいいかもしれません。

これは、ほんの始まりに過ぎないのです……。