変化するサイバー脅威インテリジェンス市場:知っておくべき5つのポイント

サイバー脅威インテリジェンス市場は、AIの進化や規制の強化、業界の統合といった要因により、急速に変化しています。今回のブログでは、脅威インテリジェンスの生成や活用、実際のセキュリティにつなげる方法を再定義している5つの重要な変化について解説します。

公開 2025年6月23日

(注:本ブログはAIで翻訳しています)

2017年以降、サイバー脅威インテリジェンス(CTI)は、サイバーセキュリティの一部門からセキュリティ業務の中核的機能へと進化してきました。かつてはエリート的なセキュリティチームだけがCTIを使用していましたが、今や様々な業界のセキュリティプログラムに統合されるようになっています。

現在CTIと呼ばれる分野には200社を超える企業が存在しており、買収なども行われる中、AIによってインテリジェンスの活用用法が再構築されつつあります。また2025年、CTIの市場は重要なターニングポイントを迎えています。しかし、オールインワン型のセキュリティプラットフォームが増加し、自動化への依存が高まる中、AIの活用はセキュリティ担当者にとって可能性と課題の両方をもたらしています。

今回のブログでは、進化するサイバー脅威インテリジェンス業界で、脅威アナリストやセキュリティチームが一歩先をゆくために知っておくべき5つのポイントについて解説します。

» ソリューションをチェック: KELAのサイバー脅威インテリジェンスを無料でお試しいただけます 1. CTIは次の脅威検知フェーズを支える原動力に

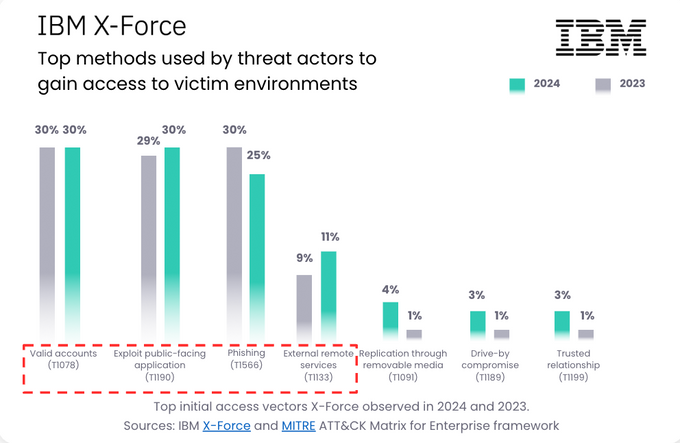

IBM X-Forceが公開した最新のデータによると、2024年に発生したサイバー攻撃の96%では、以下の主要な初期アクセスベクトルのいずれかが使用されていました。

正規アカウントの侵害:30% (MITRE ATT&CK T1078)

公開されているアプリケーションの脆弱性の悪用: 30% (MITRE ATT&CK T1190)

フィッシング: 25% (MITRE ATT&CK T1566)

外部のリモートサービスの悪用: 11% (MITRE ATT&CK T1133)

これらは単なる個別の戦術ではなく、広範で組織化されたサイバー犯罪のサプライチェーンの一部です。情報窃取マルウェアは極めて強力な手段となっており、不正に取得された資格情報をアンダーグラウンドフォーラムで販売する「初期アクセスブローカー(IAB)」の急増を後押ししています。このエコシステムにより、ランサムウェアオペレーター、詐欺グループ、スパイ活動グループなどが、コードを一行も書くことなく標的環境へ侵入することがこれまでになく容易になっています。

ここで登場するのがCTIです。CTIは、攻撃者に先んじて行動し、情報に基づいた判断を下し、攻撃による影響を低減するために不可欠なセキュリティツールであり、基盤的な機能です。CTIは、資格情報の侵害やフィッシング攻撃を阻止することで、防御側が敵対者の行動、ひいては侵害そのものを大幅に削減するのに貢献します。

脅威インテリジェンスはもはや任意の追加機能ではありません。サイロ化されたセキュリティツール同士をつなぎ、可視性のギャップを埋め、攻撃チェーンの初期段階で敵を撹乱するために必要な文脈を提供する「接続組織」としての役割を果たしつつあります。

» サイバー脅威インテリジェンスで知っておくべきポイント

2. 投資サイクルとM&A活動が機会と課題を生む

過去5年間で、脅威インテリジェンスは明確な段階を経て進化してきました。すなわち、投資、統合、そして再び勢いを取り戻すというサイクルです。2019年から2022年にかけて、CTIはサイバーセキュリティ企業や金融投資家にとって主要な投資分野となりました。企業は、インテリジェンスが単なる付加価値ではなく、企業のセキュリティにとって根本的な要素であることを認識したのです。

注目すべき買収事例の一部:

MandiantがGoogleに買収(54億ドル、2022年9月)

Digital ShadowsがReliaQuestに買収(1億6,000万ドル、2022年6月)

FlashpointがAudax Private Equityに買収(2022年2月、金額非公開)

また、2021年にはCrowdStrikeがCTI市場に参入し、エンドポイントセキュリティプバイダーがインテリジェンスを「必須の要素」と捉えていることを示しました。2023年になると、マクロ経済的要因、金利上昇、投資家の審査強化によってサイバーセキュリティ分野全体の資金調達が鈍化し、CTIも例外ではありませんでした。これにより、ベンダーは成長から収益性へと戦略の重点を移さざるを得なくなりました。

しかし2023年の減速を経て、2024年には戦略的買収者および金融投資家によって投資と買収が再び活発化しました:

Recorded FutureがMastercardに買収(26億5,000万ドル、2024年9月)

CybersixgillがBitSightに買収(1億1,500万ドル、2024年11月)

CyberIntがCheck Pointに買収(2024年10月、金額非公開)

SOCRadarが2,500万ドルを調達(2024年5月)

ZeroFoxがHaveli Investmentsに買収(3億5,000万ドル、2024年5月)

これらの買収の一部は、サイバーセキュリティ企業が脅威インテリジェンスを既存のプラットフォームに統合するという戦略的目的で行われたものです。一方で、一部の買収は金融投資家によるものであり、CTIの長期的な可能性に賭けたものでした。

しかし、このような統合は一つの課題をもたらします。すなわち、独立系インテリジェンスプロバイダーが大規模なセキュリティエコシステムの一部となることで、その中立性が損なわれる可能性があるということです。インテリジェンスの優先順位が、純粋な分析ではなくビジネス上の利益に左右されるおそれがあります。

セキュリティリーダーは、次のように自問すべきです。 「自分が受け取っているインテリジェンスは、完全で偏りがなく、実用的なものか? それとも、ベンダーの製品ポートフォリオに合わせて調整されたものなのか?」

迅速かつ中立的で深いインテリジェンスに基づいて意思決定を行うセキュリティチームにとって、この統合の波は、CTIプロバイダーの独立性、カバレッジ、そして焦点を評価することがこれまで以上に重要であることを意味します。

正しいインテリジェンスパートナーは、脅威をリアルタイムで理解し対応する能力を「薄める」のではなく、「強化する」存在でなければなりません。

» レポートを読む:Benefits of automating CTI into SOC activities

3. オールインワン型セキュリティプラットフォームへの移行には長所と短所がある

2025年のもう一つの大きなトレンドは、CTI(サイバー脅威インテリジェンス)をより広範なセキュリティプラットフォームへ統合する動きです。これは、デジタルリスク保護(DRP)、外部攻撃対象領域管理(EASM)、サードパーティリスク管理(TPRM)などとの統合を意味します。

たとえば、EASMや侵害・攻撃シミュレーション(BAS)プラットフォームは、CTIを活用して敵対者の行動をモデル化し、攻撃経路をマッピングし、既知のTTP(戦術・技術・手順)に基づいた現実的な脅威をシミュレーションしています。また、DRPベンダーもCTIフィードを統合し、ダークウェブ上の漏洩資格情報や公開された資産を監視し、リスクが悪用される前に積極的に特定しようとしています。

これらの統合により、技術スタックを統一する新たな機会が生まれる一方で、オールインワン型ソリューションへの移行にはいくつかの重大な課題も伴います:

データ量の増加、インテリジェンスの質の低下:多くのベンダーは、深い分析よりもデータの集約を優先しています。

自動化への過度な依存:アナリストによる検証が省かれ、機械的なアラートが増えることで誤検知が多発する可能性があります。

表層的なインサイト:可視性は広がっても、それが必ずしも脅威の深い理解につながるとは限りません。

こうしたプラットフォームを導入する組織は、それが本当にセキュリティ成果を高めているのか、それとも単に技術スタックを広げているだけなのかを、慎重に評価する必要があります。

4. AIが脅威インテリジェンスに与える影響

人工知能(AI)は、脅威インテリジェンスの収集・分析・活用方法を変革していますが、その統合には利点と課題の両方が存在します。

まず利点として、AIはインテリジェンスの収集を大幅に加速させる力を持っています。膨大な量のオープンソースデータやダークウェブ上のデータを、人間のアナリストが処理するよりもはるかに速く解析することができます。また、AIは異なるデータポイント間の微細な相関関係を特定することで、従来では見落とされていた脅威を発見する検知能力も強化します。さらに、AIは対応の自動化においても重要な役割を果たしており、セキュリティチームが新たな脅威に迅速に対応できるよう支援します。 加えて、「デジタルサイバーアナリスト」のような新たなツールは、セキュリティチームが脅威インテリジェンスを受け取り、優先順位を付け、行動に移す方法そのものを変えつつあります。

しかし、AIを脅威インテリジェンスに活用することには課題もあります。最大の懸念の一つは誤検知のリスクです。AIが生成するインテリジェンスは、人間のアナリストが持つような微妙な判断力に欠けるため、アラート疲れや時間の浪費につながる可能性があります。また、多くのAIベースのツールは機能が重複しており、既存のCTIプラットフォームですでに処理されている作業を繰り返すに過ぎない場合もあります。 さらに懸念されるのは、AIを利用したサイバー脅威――たとえばディープフェイク、AI生成マルウェア、敵対的プロンプトインジェクションなど――の台頭により、新たな脆弱性や攻撃対象面が生まれていることです。

実際、KELAは過去1年間で、「WormGPT」「WolfGPT」「DarkGPT」「FraudGPT」などの悪意あるAIツールに関する言及が、2023年と比較して200%増加していることをサイバー犯罪コミュニティ内で確認しています。

ここでの重要なポイントは明確です。人間の専門知識は依然として不可欠ですが、脅威インテリジェンスの運用は、AIを活用して次世代の手法に適応していく必要があります。もはや単に効率を高めるためだけではなく、「AIに対抗するためにAIを使う」ことが求められているのです。今日の脅威情勢において、AIを使う敵対者と戦う唯一の方法は、自らもAIを活用することに他なりません。

» レポートを読む: how AI is transforming cybersecurity

5. サイバーインテリジェンスに関する規制がCTI導入を促進

世界各国の政府は、サイバーセキュリティに関する報告義務の強化に取り組んでおり、組織に対して、オペレーショナルレジリエンス(業務継続力)とリスク管理体制の改善を求めています。

EUでは、この動きを牽引する2つの主要な規制が存在します。デジタル業務レジリエンス法(DORA)とNIS2指令です。DORAは、金融分野におけるサイバーセキュリティの強化とレジリエンス向上の必要性を強調しており、NIS2はインシデント報告義務の範囲を拡大し、重要インフラ分野におけるリスク管理の基準を引き上げています。

これらの規制が施行される中、CTIはコンプライアンス戦略の中核的な柱となりつつあります。CTIは、必要な可視性、文脈情報、そして早期警告の能力を提供し、法的要件の達成に貢献します。EMEA地域(ヨーロッパ・中東・アフリカ)の脅威インテリジェンスチームにとって、先進的なCTIツールの導入はもはや選択肢ではなく、コンプライアンスの維持、レジリエンスの確保、そして進化する規制への先手対応のために不可欠なものとなっています。

» もっと納得したい方向けの情報はこちら:組織がサイバー脅威インテリジェンスを導入すべき8つの理由

脅威インテリジェンスのこれから

脅威インテリジェンスの未来は、単にデータをより多く集めることではなく、そのデータを意思決定へと変換することにあります。企業がより巧妙な攻撃、厳格化する規制、そしてAIによる新たな脅威の波に直面するなかで、CTIは支援的な機能から戦略的な推進力へと進化しなければなりません。

2025年以降に成功を収める組織とは、インテリジェンスを「付加価値」ではなく、サイバーセキュリティの中核的な運用基盤として位置付ける組織です。

» 準備はできていますか? 弊社のサイバー脅威インテリジェンスサービスについて詳しく知りたい方は、ぜひお問い合わせください。