金融業界が2025年に直面する主なサイバー脅威

銀行業界は現在、機密データや金融資産を狙うサイバー犯罪者による脅威の高まりに直面しています。こうした脅威を正しく理解することは、効果的なセキュリティ対策を講じる上で不可欠です。

公開 2025年7月31日

(注:本ブログはAIで翻訳しています) 金融業界におけるサイバー脅威は急速に進化しており、金融機関およびその顧客に重大なリスクをもたらしています。特に銀行業界を標的とするサイバー攻撃は高度化しており、サイバー犯罪者は脆弱性を突く新たな手法を次々と生み出しています。銀行関連のサイバー脅威は、データ漏えい、金銭的損失、そして深刻な reputational damage(評判の失墜)を引き起こす可能性があるため、特に警戒が必要です。これらの複雑なリスクに対処するには、先を見据えた対策、継続的な監視体制、そして強固なセキュリティインフラの整備が不可欠です。

本ブログでは、金融業界を狙う代表的なサイバー脅威を紹介するとともに、それらのリスクを効果的に軽減する方法について解説します。

» 効果的な対策をお探しですか?KELAが、必要な包括的サポートを提供します。

金融業界がサイバー脅威の主要な標的となる4つの理由

1. 金銭的利益を直接得ることが可能 これは、最も明白な理由として広く認識されています。金融機関は多額の資金を取り扱い、資産の保管や送金などの取引を日々行っています。サイバー犯罪者にとって、金融資産は非常に魅力的な標的であり、以下のような手法で直接的に金銭を盗むことが可能です:

- 顧客アカウントに不正アクセスし、資金を送金する

- 金融システムを不正に操作して不正な取引を実行する

- クレジットカード番号などの金融データを盗み、不正購入に利用する、あるいはダークウェブ上で販売する

2. 機密データがサイバー犯罪者にとって非常に価値がある

金融機関は、極めて機微性の高い情報を多数保有しており、それらはサイバー犯罪者にとって非常に価値の高い資産とされています。主なデータには以下が含まれます:

- 個人識別情報(PII):氏名、住所、社会保障番号、生年月日などは、なりすまし犯罪に悪用される可能性があります。

- 金融アカウント情報:口座番号、クレジットカード番号、取引履歴などは、金銭の直接的な窃取に利用され得ます。

- 認証情報:ユーザー名、パスワード、PINコードなどは、不正アクセスの入口となります。

» 漏えいした資格情報と不正アクセスされたアカウント情報の違いを正しく理解しましょう。

3. システム全体に波及する影響

金融機関への攻撃が成功すると、個人被害にとどまらず、金融システム全体に広範な影響を及ぼす可能性があります。具体的には、以下のような事象が発生するおそれがあります:

- 信頼の喪失:情報漏えいにより、金融システムに対する社会的な信頼が損なわれます。

- サービスの中断:金融サービスの停止や遅延が発生し、経済的損害が広がる可能性があります

- 連鎖的影響:一つの金融機関で発生した問題が、他の機関にも波及する可能性があります

4. 規制当局による圧力

金融業界は厳格な規制の下で運営されており、情報漏えいなどのインシデントが発生すれば、多額の罰金や行政処分が科されることもあります。そのため、各機関はシステムを厳重に保護する必要があります。しかし、こうした規制によるプレッシャーは、攻撃者にとっては「脅迫材料」となり得るため、標的とされる一因にもなっています。

特にリスクが高いとされるシステムやデータには以下が含まれます:

- 顧客アカウントデータベース

- オンラインバンキングプラットフォーム

- 決済処理システム

- 基幹業務システム(Core Banking)

- ATMおよびPOS端末

- 通信ネットワーク

- 従業員用ワークステーション

» ハッカーが最も狙う侵入経路とは?

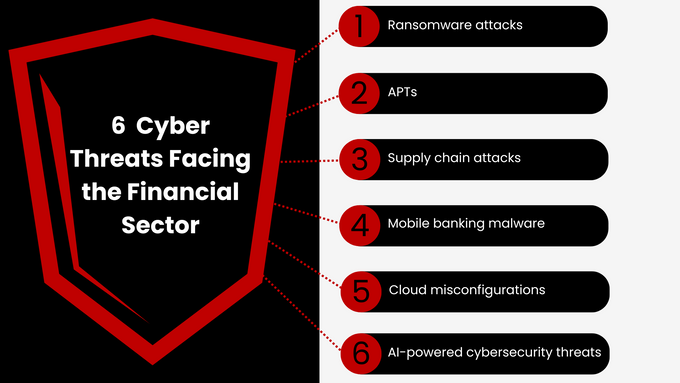

6 金融業界が直面するサイバー脅威

1. ランサムウェア攻撃

ランサムウェアは、被害者のデータを暗号化し、システムへのアクセスを不能にする悪意あるソフトウェアです。攻撃者は、復号キーと引き換えに、通常は暗号資産での身代金を要求します。ランサムウェアは、重大な業務停止や金銭的損失を引き起こす可能性があることから、金融業界にとって最大級のサイバー脅威の一つとされています。

攻撃者が使用する主な手口:

- フィッシングメール

- 脆弱性の悪用(未修正のソフトウェアなど)

- 漏えいまたは窃取された資格情報の使用

» フィッシング攻撃に引っかかる前に、防止策を学びましょう

» ご存じですか? 最近ではランサムウェアグループがネットワークアクセス権そのものを販売しています。

ランサムウェア攻撃の主な標的

- すべての金融機関がランサムウェアの標的となりえますが、特に大手銀行や信用組合は、高額な身代金を支払えると見なされることから、狙われやすい傾向があります。

- 一方で、地域銀行や小規模な信用組合のように、防御体制に十分なリソースを割けない組織も、近年では攻撃の対象となるケースが増えています。

- また、フィンテック企業も、貴重な知的財産や顧客データを保有していることから、標的とされる可能性があります。

ランサムウェア攻撃が金融業界に及ぼす影響

金銭面での影響

ランサムウェア攻撃は、甚大な経済的損失を引き起こす可能性があります。被害組織が身代金を支払った場合の直接的な費用に加え、ITフォレンジック調査、システムの復旧作業、セキュリティ強化のための投資など、復旧にかかるコストが発生します。さらに、データ漏えいに関する規制当局からの制裁金や、訴訟対応に伴う法的費用の増大も、損失を拡大させる要因となります。

ビジネスの停止・混乱

ランサムウェアは、顧客取引やローン処理、社内業務といった重要な機能を数日から場合によっては数週間にわたり停止させる可能性があります。これにより、収益の損失、顧客からの信頼の低下、さらにはブランドイメージへの深刻かつ長期的なダメージが生じるおそれがあります。

» KELAのランサムウェア対策完全ガイドをご一読ください。

2. APT

高度持続的脅威(APT)は、国家やその支援を受けたグループによって行われる、高度で巧妙、かつ長期間にわたる攻撃です。目的は通常、スパイ活動(政府や企業の機密情報や知的財産の窃取)、大規模な金融窃盗(Lazarus Groupの犯行など)、重要インフラの破壊です。

攻撃者が使用する主な手法

- 高度に標的化されたスピアフィッシング

- ゼロデイ脆弱性の悪用

- サプライチェーン攻撃

APTの主な標的

- 大手多国籍銀行、中央銀行、証券取引所、国際金融に関与する機関(例:SWIFT)は、スパイ活動や大規模な窃盗の主要な標的とされています。

- また、価値の高い市場戦略やM&A関連データを保有する投資会社も標的となります。国家支援を受けたアクターは、地政学的な影響力の獲得、経済的優位の確保、違法活動の資金調達を目的として、これらの組織を攻撃することがあります。

金融業界に対するAPTの影響

金銭面や事業に対する影響

APT(高度持続的脅威)による攻撃は、金融業界に甚大な影響を及ぼします。たとえば、暗号資産の大規模な窃取により、被害額が数十億ドル規模に達するケースも確認されています。さらに、業務の停止や混乱は、市場や決済インフラの安定性を損ない、グローバルな経済活動にまで波及する可能性があります。

評判に対する影響

標的となった金融機関に対する信頼は著しく損なわれ、一般市民および金融機関間の信認が揺らぐことで、ブランド価値や評判にも深刻なダメージが生じます。

3. サプライチェーン攻撃

サプライチェーン攻撃とは、信頼されたサードパーティベンダーやソフトウェアプロバイダーを侵害することで、その取引先(例:金融機関)へのアクセスを得ようとする攻撃です。金融業界にとって重大なサイバー脅威となります。

攻撃者が使用する主な手法

- 攻撃者は、ソフトウェアアップデートに悪意あるコードを注入したり、ベンダーのネットワークを侵害して、顧客システムへのアクセスを可能にする資格情報を盗み出す可能性があります。

- 攻撃者は、金融機関とベンダー間の通信を傍受することも可能です。通信経路上に入り込むことで、機密情報の盗聴、資格情報の窃取、さらにはやり取りされるデータの改ざんを行うことができます。

- 決済ゲートウェイのAPIに存在する脆弱性を悪用することで、攻撃者がセキュリティ制御を回避し、不正な取引を実行する可能性があります。

サプライチェーン攻撃の主な標的

- サードパーティのソフトウェアやサービスに依存しているすべての金融機関は、潜在的な被害者となる可能性があります。

- これには、共通のバンキング基幹システムを利用する小売銀行、専用の取引ソフトウェアを使用する投資会社、サードパーティAPIを統合しているフィンテック企業、外部のITサービスプロバイダーに依存している信用組合などが含まれます。

金融業界におけるサプライチェーン攻撃の影響

金銭面での影響

インシデント対応にかかるコスト、顧客多数に影響する可能性のあるデータ漏えい、そして関係先としての信用失墜により、金融損失が発生します。

評判に対する影響

MOVEit Transferのような広く使用されているソフトウェアを悪用した攻撃が示すように、サプライチェーン攻撃は非常に大規模になる可能性があります。これにより、多数の組織が同時に深刻な被害を受け、被害を受けた金融機関のみならず、その関連ベンダーに対する信頼も大きく損なわれるおそれがあります。

4. モバイルバンキングマルウェア

モバイルバンキングマルウェアとは、モバイル端末を標的とし、銀行アプリを不正に操作したり、金融情報を傍受したりすることを目的とした悪意あるソフトウェアです。

攻撃者が使用する主な手法

- オーバーレイ攻撃:正規のバンキングアプリの上に偽のログイン画面を重ねて表示する手法

- キーロギング:ユーザーの入力内容を記録する手法

- SMSの傍受:テキストメッセージで送信されるワンタイムパスワード(OTP)を盗み取る手法

- マルウェアの配信:偽アプリ、フィッシングリンク、侵害されたウェブサイトを通じて拡散されます

モバイルバンキングマルウェアの主な標的

- モバイルプラットフォーム経由でアクセスされる顧客層:攻撃者はエンドユーザーのアカウントを侵害し、不正取引の実行、資格情報の窃取・転売、個人情報の収集を目的としています。

- モバイルアプリを提供する小売銀行、信用組合、フィンテック企業:これらの機関は多くの顧客を抱えており、潜在的な被害者が多数存在することから、優先的な標的とされています。

モバイルバンキングマルウェアが金融業界に与える影響

金銭面での損失

個々の不正取引は少額であっても、複数の顧客アカウントが侵害された場合、累積的な損失は非常に大きなものとなる可能性があります。

評判への影響

金融機関のアプリが「安全ではない」と認識されると、顧客の信頼が失われ、他のサービスプロバイダーへ乗り換えられるおそれがあります

業務への影響

金融機関は、詐欺被害に関する申し立ての増加、資格情報の再発行対応、セキュリティ欠陥への対処としてのアプリ機能のアップデートや一時的な無効化などを余儀なくされる可能性があります。

» 情報窃取マルウェアによるダメージを軽減する方法についてのレポート

5. クラウド設定ミス

クラウドの設定ミスとは、クラウド環境におけるセキュリティ設定の不備を指し、これにより機密データの露出や重要インフラへの不正アクセスが発生する可能性があります。

攻撃者が使用する主な手法

- セキュリティ設定の不十分なストレージバケット(例:AWS S3):アクセス権の設定ミスにより機密データが外部に露出

- 未修正のクラウドワークロード:古いクラウドアプリケーションや未更新のサービスに存在する脆弱性を標的にした攻撃

- セキュリティの甘いAPI:クラウドサービスと他のプラットフォームを接続するAPIの脆弱性を突いて、不正アクセスを試みる

» 脅威アクターがどのようにしてデータに侵入し、悪用するのかを正しく理解しておきましょう。

クラウド設定ミスの主な標的

- クラウドサービスを利用しているすべての金融機関は、潜在的に脆弱な状態にあります。これは、マルチクラウド戦略を採用する大手銀行から、クラウド上に完全に構築されたフィンテック企業まで、例外ではありません。

- 特に、急速にクラウド移行を進めている組織や、クラウドセキュリティに特化した専門知識が不足している組織は、リスクが高いとされています。

クラウドの設定ミスが金融業界に与える影響

データ侵害

.顧客情報や財務データなどの機密情報が大量に流出する可能性があり、GDPRやCCPAなどの規制に基づく多額の罰金や、深刻な評判の失墜を招くおそれがあります。

重要サービスの停止・混乱

ランサムウェアのように即時のシステム停止を引き起こす可能性は低いものの、設定ミスによって重要な業務プロセスが妨げられ、顧客体験や社内業務に影響を及ぼす可能性があります。

6. AIを悪用したサイバー脅威

金融業界におけるAIを悪用したサイバー脅威とは、人工知能を活用して悪意ある活動の精度や効果を高めるサイバー攻撃を指します。

攻撃者が使用する主な手法

- ディープフェイクによるなりすまし:サイバー犯罪者がAI生成による音声や映像を使って経営幹部や信頼される人物になりすまし、不正送金や機密情報の開示を誘導

- AIによるフィッシング攻撃:AIが高度にパーソナライズされた、文脈に応じたフィッシングメールを自動生成し、検出を困難にして被害者を騙しやすくする

- 自動化された脆弱性スキャン:AI搭載ツールがシステムの脆弱性をスキャンし、マルウェアの検出回避や攻撃の精度を高めるように適応

» 詳しくはこちら:そのデータ漏えい、どれだけ深刻ですか?

AIを悪用したサイバー脅威の主な標的

- 大手銀行・投資会社:高額取引や金融スキームを狙ったディープフェイク詐欺や、経営層を狙ったAIベースのソーシャルエンジニアリング攻撃の標的になりやすい

- 小売銀行・信用組合:AIによって強化されたフィッシング攻撃が、従業員や顧客の資格情報の窃取、マルウェアのインストール、機密データへの不正アクセスを目的として仕掛けられる

- フィンテック企業:新しく構築されたコードベースを利用していることが多く、AIによる脆弱性スキャンで検出された弱点を突かれるリスクが高い

AIを悪用したサイバー脅威が金融業界に与える影響ector

経済的な損失

AIによるディープフェイクなりすましに起因する不正送金は、高額な取引が関与する場合、甚大な金銭的損失を引き起こす可能性があります。

資格情報の侵害

繰り返されるフィッシング攻撃の成功により、攻撃者はログイン資格情報を窃取し、それを基にランサムウェアなどの高度な攻撃を展開することが可能になります。

評判に対する影響

AIを活用した攻撃が成功すると、デジタルチャネルに対する顧客の信頼が損なわれ、組織の評判に深刻な打撃を与えます。その結果、多くの金融機関は、セキュリティ対策、利用者向け啓発プログラム、認証プロセスの全面的な見直しを迫られることになります。

プロのヒント:金融業界でサイバー脅威に先手を打つためには、次の3つの重点分野に注力しましょう:

- システムを定期的に改善する

- ソーシャルエンジニアリングの手口を見抜けるよう、ユーザーを教育する

- 脅威インテリジェンスを積極的に収集し、将来の攻撃を予測する

これらの取り組みは、常に変化するセキュリティ情勢においてリスクを低減するために不可欠です。

» 参考となるレポートはこちら:サイバー犯罪者はいかにして生成AIの力を悪用しているのか

過去のサイバーインシデント:2025年に金融機関の皆様が知っておくべき教訓

1. Equifaxのデータ漏えい(2017年)

史上最大級のデータ漏えいの一つとして知られるこのインシデントでは、信用情報機関であるEquifaxが、1億4,500万人以上の個人情報を漏えいしました。

この漏えいは、Apache StrutsというWebアプリケーションフレームワークの脆弱性にパッチが適用されていなかったことが原因でした。該当の脆弱性には数か月前から修正パッチが提供されていたにもかかわらず、Equifaxは対応を怠っていました。

Equifaxのデータ漏えいから得られる主な教訓

- ソフトウェアは常に最新の状態を維持し、既知の脆弱性には速やかにパッチを適用する

- 潜在的な脅威に先手を打つため、脆弱性管理プログラムを継続的に実施する

- データの完全性を守るため、適切なセキュリティ証明書を導入・管理する

- 組織内部での被害拡大を防ぐため、ネットワークをセグメント化する

- 基本的なサイバーセキュリティ対策を怠ると、壊滅的な情報漏えいや信頼の失墜を招く

- 脆弱性への対応を怠ることは、多大な金銭的損失や業務の混乱につながるおそれがある

» ご存じですか? 最近ではランサムウェアグループがネットワークアクセス権そのものを販売しています。

2. ICBCに対するランサムウェア攻撃(2023年) 2023年、中国工商銀行(ICBC)の米国金融サービス部門がランサムウェア攻撃の標的となり、米国債市場に大規模な混乱を引き起こし、金融の安定性が揺らぎました。

このインシデントの要因の一つは、銀行の通信手段として、Gmailなどの個人メールアカウントやUSBドライブといった安全性に欠ける手段が使用されていた点にあります。これらは、企業システムが停止した際に、機密情報のやり取りや取引に使われていました。

ICBCに対するランサムウェア攻撃から得られる主な教訓

- ICBCの事例は、サイバーインシデントが引き起こすシステミックリスクの重大性を示しており、堅牢な業務レジリエンスの必要性を浮き彫りにしていま

- 金融機関は、インシデント対応計画を策定し、定期的にテストすることで、障害時への備えを強化すべきです

- 主要システムが停止した場合にも独立して機能する、安全な代替通信手段と業務運用手順を確保しておく必要があります

- 個人メールやUSBドライブといった信頼性の低い手段に依存すると、ネットワーク全体のリスクとなる可能性があることを認識すべきです

» まだ納得できない皆さん、サイバー脅威インテリジェンスが必要な理由をこちらでご確認ください。

金融業界を脅かすサイバー脅威:KELAがどのように支援するか

KELAは、ダークウェブや制限付きチャンネルから得られる実用的なサイバー犯罪脅威インテリジェンスを金融機関に提供しています。弊社は、貴社のブランド、インフラ、従業員、顧客を標的とするサイバー攻撃を追跡し、漏えいした資格情報、ネットワークアクセスの売買情報、サイバー犯罪者の会話内での言及などを特定します。

KELAの早期警告とコンテキストに基づくインテリジェンスは、リスクへの先手対応と防御の強化を可能にし、金融業界における新たなサイバー脅威への備えを支援します。

» サイバー脅威尾に対する防御を始める準備はできていますか? 詳細をご希望の方、またはKELAのソリューションを無料でお試しになりたい方は、ぜひ弊社までお問い合わせください。